- El fallo de CrowdStrike se debe a una actualización defectuosa del sensor Falcon para Windows que provoca pantallazos azules y bucles de reinicio.

- Solo algunos equipos Windows se ven afectados, principalmente los que estaban en línea antes de una hora concreta y con el archivo C-00000291*.sys instalado.

- La mitigación pasa por iniciar en Modo Seguro o entorno de recuperación, localizar la carpeta de CrowdStrike y eliminar manualmente el archivo de driver problemático.

- CrowdStrike, Microsoft e INCIBE recomiendan no desplegar nuevas actualizaciones hasta contar con versiones verificadas y ofrecen asistencia para la recuperación.

El gigantesco fallo provocado por CrowdStrike en equipos Windows ha dejado fuera de juego a ordenadores de medio planeta: desde PCs de casa hasta sistemas críticos en aeropuertos, hospitales, bancos o televisiones. Todo por una actualización defectuosa que ha terminado en la temida pantalla azul de la muerte (BSOD) y en bucles de reinicios sin fin.

Mientras las grandes organizaciones coordinan respuestas a gran escala, muchos usuarios se preguntan cómo volver a encender su ordenador sin errores. La buena noticia es que, si tu problema es la pantalla azul causada por el sensor Falcon de CrowdStrike, existe un procedimiento relativamente sencillo para dejar el equipo operativo eliminando un único archivo conflictivo.

Qué ha pasado con CrowdStrike y por qué se ha liado tanto

La raíz del problema está en una actualización defectuosa del componente Falcon de CrowdStrike, un EDR (Endpoint Detection and Response) muy popular que se utiliza para proteger equipos frente a ciberataques. Esta actualización se ha distribuido a miles de empresas en todo el mundo que dependen de este software para mantener a salvo sus infraestructuras.

Este componente, al interactuar con plataformas y servicios de Microsoft, ha provocado en muchos casos un bloqueo total del sistema: los ordenadores inician, muestran la pantalla azul de Windows con un error de verificación y se quedan atrapados en un bucle de reinicios sin poder cargar el entorno de trabajo normal.

El impacto no se ha quedado en lo doméstico. El error de CrowdStrike ha paralizado aeropuertos, centros de salud, ministerios y grandes compañías en diferentes sectores. Se han detenido vuelos, se han caído sistemas de atención sanitaria, han fallado plataformas de televisión y se han visto afectadas incluso bolsas de valores y líneas de emergencia.

CrowdStrike y Microsoft han dejado claro que no se trata de un ataque informático, sino de un fallo técnico derivado de una actualización incompatible con ciertas configuraciones de Windows. Desde la propia empresa han reconocido el error, han pedido disculpas públicamente y han revertido el archivo de canal defectuoso para evitar que el problema siga extendiéndose.

Dispositivos afectados y equipos que se libran del pantallazo

No todos los sistemas han sufrido este desastre por igual. La incidencia está bastante acotada a determinadas combinaciones de Windows con el sensor Falcon de CrowdStrike actualizado en el momento crítico, por lo que conviene saber si tu equipo entra dentro del grupo de riesgo.

Según la información técnica compartida por la compañía y por expertos en ciberseguridad, los equipos potencialmente afectados son los siguientes:

- Hosts que estaban encendidos y en línea antes de las 05:27 UTC: si el ordenador tenía conexión y el agente de CrowdStrike pudo descargar el archivo defectuoso antes de esa hora, es muy probable que haya caído en el bucle de pantalla azul.

- Equipos que se conectan después de las 05:27 UTC: en principio, no deberían verse perjudicados porque el archivo culpable ya ha sido revertido en los servidores de distribución de CrowdStrike.

- Ordenadores con Windows 7 o Windows Server 2008 R2: están fuera del alcance de esta incidencia concreta, ya que la actualización conflictiva no les aplica.

- Dispositivos con macOS o Linux: tampoco entran en el listado de problemáticos; el fallo se centra en entornos Windows con el sensor Falcon.

En entornos corporativos que cuenten con el módulo Investigate de CrowdStrike, es posible filtrar qué máquinas llevan la versión problemática del archivo utilizando una consulta avanzada. En dicha consulta se busca el patrón del fichero conflictivo (C-00000291*), se revisan eventos como AgentOnLine y LFODownloadConfirmation y se cruzan datos de tiempo y metadatos del sensor para localizar con precisión los hosts que descargaron el componente roto antes de la marca de tiempo crítica.

Esto permite a los administradores priorizar la intervención manual solo en aquellos dispositivos que realmente están afectados, en lugar de tener que revisar una flota completa de forma indiscriminada, algo clave cuando hablamos de miles de terminales Windows en grandes organizaciones.

Por qué ves la pantalla azul de la muerte en tu PC

La famosa BSOD (Blue Screen of Death) no aparece por capricho; para ver causas y soluciones visita la guía relacionada. En este caso concreto, el error está ligado al driver instalado por el sensor Falcon de CrowdStrike en Windows. Al cargarse ese archivo erróneo durante el arranque, el sistema detecta un problema crítico a nivel de kernel y decide detenerse para evitar daños mayores.

CrowdStrike ha identificado que el archivo implicado responde al patrón C-00000291*.sys, un fichero de controlador dentro del directorio de drivers que, al cargarse, desencadena el conflicto. De ahí que la solución pase precisamente por arrancar el sistema de forma limitada y borrar ese archivo para que Windows deje de intentar utilizarlo.

El fallo se manifiesta principalmente como un bucle de inicio: el equipo arranca, muestra la pantalla azul, se reinicia solo y vuelve a fallar. En algunos casos, el sistema consigue arrancar de nuevo de forma normal y sustituir el archivo dañado por la versión corregida desde la nube de CrowdStrike, pero en muchos otros hace falta meter mano manualmente.

Desde el Instituto Nacional de Ciberseguridad (INCIBE) se han difundido también recomendaciones claras: actualizar a la versión corregida de los componentes de CrowdStrike cuando esté disponible, no forzar nuevas actualizaciones del agente hasta que se confirme la solución oficial y, si el equipo ya está bloqueado, aplicar el procedimiento de eliminación del archivo problemático.

Pasos previos: arrancar en Modo Seguro o en el Entorno de Recuperación

Para poder tocar el archivo que está causando el desastre, primero tienes que conseguir que Windows se inicie en un entorno donde no cargue todos los drivers y servicios habituales. Ahí entran en juego el Modo Seguro y el Entorno de Recuperación de Windows (Windows Recovery Environment, WRE).

El objetivo de estos modos especiales es que el sistema arranque con lo mínimo imprescindible, de forma que no intente usar el archivo defectuoso de CrowdStrike y te permita entrar al Explorador de archivos o a las herramientas de recuperación para operar con tranquilidad.

Para iniciar en Modo Seguro en equipos Windows clásicos, puedes seguir esta aproximación si el sistema todavía muestra el menú de arranque avanzado:

- Reinicia el ordenador.

- Antes de que aparezca el logotipo de Windows, pulsa repetidamente la tecla F8 (en algunos portátiles puede ser necesario usar también la tecla Fn u otra combinación similar).

- En el menú de opciones avanzadas, selecciona «Modo Seguro» o «Modo Seguro con funciones de red» y confirma con Intro.

Si el equipo entra directamente en el bucle de error y no muestra ese menú, puedes obligar a Windows a cargar el Entorno de Recuperación de esta manera bastante práctica:

- Enciende el PC y, cuando empiece a arrancar, interrumpe el proceso forzando el apagado (por ejemplo, manteniendo pulsado el botón de encendido).

- Repite esta interrupción tres veces seguidas; normalmente, al cuarto intento Windows detecta problemas y arranca automáticamente el entorno de recuperación.

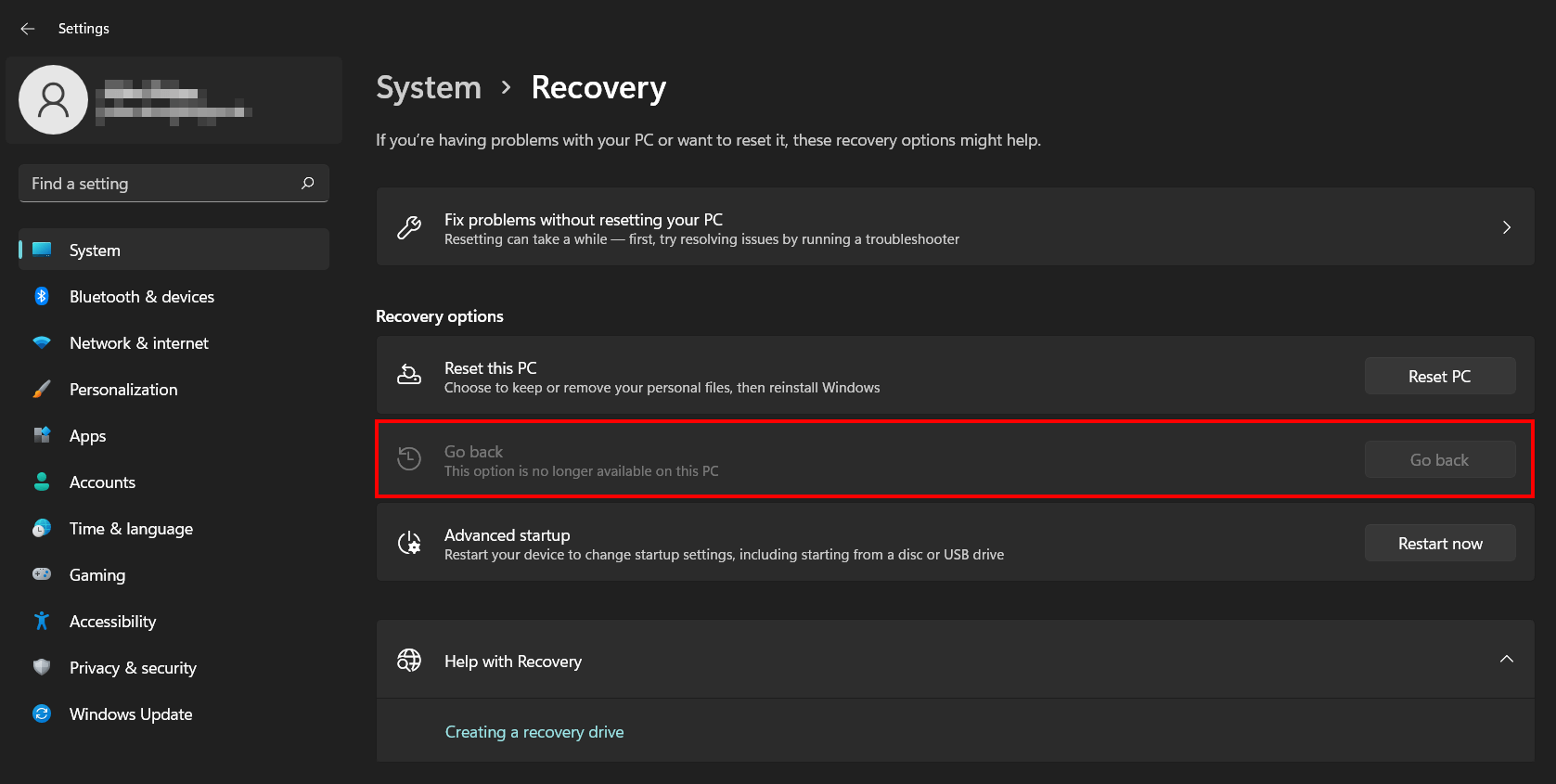

- En la pantalla de recuperación, ve a «Solucionar problemas» > «Opciones avanzadas» > «Configuración de inicio» y pulsa en «Reiniciar».

- Cuando el sistema vuelva a encenderse, selecciona la opción de «Modo Seguro» o «Modo Seguro con funciones de red».

Da igual el método concreto que utilices, la clave es lograr un arranque minimalista donde Windows no cargue el driver roto de CrowdStrike, de manera que puedas acceder al disco y borrar el archivo sin que se active de nuevo la pantalla azul de la muerte.

Localizar la carpeta de CrowdStrike y el archivo C-00000291*.sys

Una vez tengas el sistema en Modo Seguro o dentro del Entorno de Recuperación con acceso al disco, el siguiente paso es ir directo al directorio donde se aloja el driver conflictivo. Este archivo se encuentra bajo la carpeta de drivers del sistema, dentro del árbol de Windows.

Los pasos básicos son muy parecidos en todas las versiones recientes de Windows:

- Abre el Explorador de archivos (en el entorno de recuperación puede aparecer con otro nombre, pero la funcionalidad es la misma).

- Navega hasta la ruta:

C:\Windows\System32\drivers\CrowdStrike. - Dentro de esa carpeta verás varios archivos con nombres similares; uno de ellos seguirá el patrón

C-00000291*.sys.

Para acelerar el proceso, puedes usar la barra de búsqueda del propio Explorador mientras estás en la carpeta de CrowdStrike e introducir el texto C-00000291 para que filtre automáticamente el fichero que te interesa, sobre todo si el directorio tiene muchos elementos.

Es importante tener claro que el patrón lleva un asterisco porque puede haber ligeras variaciones en el nombre (por ejemplo, números adicionales), pero lo esencial es que empiece por C-00000291 y termine en .sys. Ese es el controlador que está originando la compatibilidad rota con el sistema operativo de Microsoft.

Eliminar el archivo defectuoso y reiniciar con normalidad

Cuando hayas localizado el archivo que coincide con el patrón C-00000291*.sys, el remedio es tan directo como eliminarlo. Al borrar ese controlador, evitas que Windows intente cargarlo durante el arranque y, por tanto, cortas la causa immediate del pantallazo azul.

El procedimiento es muy sencillo:

- Haz clic derecho sobre el archivo identificado dentro de la carpeta CrowdStrike.

- Selecciona la opción «Eliminar» en el menú contextual.

- Si el sistema te pide confirmación o permisos de administrador, acéptalos.

En algunos entornos puede ser recomendable copiar primero el archivo a un soporte externo (por ejemplo, un pendrive) a modo de copia de seguridad, sobre todo en organizaciones donde haya que documentar cada cambio. Pero a nivel práctico, la solución que se está aplicando en todo el mundo consiste simplemente en borrarlo del directorio de drivers.

Una vez borrado, solo te queda reiniciar el equipo de forma normal, es decir, sin Modo Seguro ni herramientas de recuperación. Si todo ha ido bien, Windows debería arrancar sin mostrar la pantalla azul y dejarte acceder al escritorio como siempre, ya que el driver conflictivo habrá desaparecido del inicio.

CrowdStrike ha indicado que, al haberse revertido ya el archivo defectuoso en sus canales de distribución, los equipos que vuelvan a estar operativos pueden recibir automáticamente un componente corregido que mantenga la protección sin reproducir el error. Aun así, muchas organizaciones están aplicando controles extra antes de volver a desplegar cualquier actualización del agente, tal y como recomiendan organismos como el INCIBE.

Recomendaciones de CrowdStrike, Microsoft e INCIBE

Aunque la solución manual basada en borrar el archivo es la más rápida para un usuario individual, a nivel institucional se están siguiendo una serie de directrices oficiales para gestionar el incidente y minimizar tanto la extensión del problema como el tiempo de caída de los servicios.

CrowdStrike, tras pedir disculpas públicamente, ha comunicado a sus clientes que el archivo de canal defectuoso ha sido revertido y que ya no debería seguir propagándose a nuevos equipos. Sin embargo, insisten en que algunos sistemas que se han quedado atrapados en el bucle de pantalla azul necesitarán intervención manual porque no son capaces de recuperarse solos.

Por su parte, Microsoft mantiene colaboración estrecha con la compañía de ciberseguridad, ya que gran parte de sus servicios en la nube y muchas infraestructuras corporativas utilizan CrowdStrike como capa de defensa. El efecto dominó ha sido tan grande precisamente porque ambos ecosistemas están muy integrados en miles de empresas, administraciones públicas y proveedores de servicios.

Desde el INCIBE se han destacado varias medidas de mitigación: revisar qué versiones de los componentes de CrowdStrike están instaladas, no ejecutar manualmente la actualización del agente hasta que exista una versión verificada; consulta riesgos reales y cómo evitarlos, aplicar la eliminación del archivo C-00000291*.sys en los sistemas que ya están en bucle de fallo y monitorizar de cerca la recuperación para comprobar que no se repiten los errores.

Además, el organismo español de ciberseguridad ha puesto a disposición de ciudadanos y empresas el servicio «Tu Ayuda en Ciberseguridad», accesible todos los días de 8 de la mañana a 11 de la noche a través del teléfono 017, WhatsApp (900116117), Telegram (@INCIBE017) y formularios web, donde se ofrece asesoramiento especializado para gestionar este tipo de incidentes.

Impacto global: vuelos cancelados, hospitales y servicios críticos

Más allá del pantallazo azul en el PC de casa, el error de CrowdStrike ha tenido un efecto cascada en sectores clave de la economía y los servicios públicos. Aerolíneas en Europa y América Latina han tenido que retrasar o cancelar miles de vuelos debido a la caída de los sistemas con Windows que dependen del sensor Falcon.

Hospitales y centros sanitarios de diferentes países han visto interrumpidos sus sistemas de citas, consultas remotas y plataformas telefónicas, con el consiguiente estrés en la atención a los pacientes. En algunos casos, se han tenido que recuperar procedimientos en papel o soluciones alternativas temporales para seguir operando.

Varios canales de televisión internacionales han reportado cortes de emisión o fallos en sus sistemas de producción y difusión, mientras que bolsas y plataformas financieras se han visto obligadas a pausar operaciones por problemas en la infraestructura tecnológica.

Incluso servicios más cotidianos como la información en tiempo real en autobuses urbanos han resultado afectados: en ciudades como Madrid se han visto pantallas de paradas sin datos sobre llegada de líneas o tiempos de espera, todo ello por la caída de los sistemas que estaban protegidos por CrowdStrike.

El caso ha dejado claro hasta qué punto dependemos de una cadena de proveedores tecnológicos donde un único punto de fallo puede arrastrar a miles de organizaciones. Expertos en ciberseguridad han señalado que las pérdidas económicas derivadas de la interrupción podrían medirse en millones para las empresas afectadas.

Qué es CrowdStrike Falcon y por qué está en tantos sitios

Para entender por qué un solo error ha tenido un alcance tan brutal, hay que mirar al papel que juega CrowdStrike Falcon en la protección de endpoints. Falcon es una plataforma de ciberseguridad de nueva generación basada en la nube, compuesta por multitud de módulos que se encargan de la detección, prevención y respuesta frente a amenazas.

La solución tiene presencia en miles de organizaciones en todo el mundo: cuenta con decenas de miles de clientes, incluidos centenares de grandes compañías del índice Fortune, buena parte de las principales empresas tecnológicas y multitud de actores del sector automovilístico, financiero, sanitario o de comunicaciones.

Precisamente el producto que ha fallado es el mismo que le ha dado fama: el sensor Falcon que se ejecuta en los equipos Windows, encargado de supervisar procesos, bloquear comportamientos sospechosos y evitar intrusiones mediante técnicas avanzadas. El problema no ha sido tanto el concepto, sino una actualización concreta del componente que interactúa con el sistema operativo de Microsoft.

El incidente ha servido como recordatorio de que, aunque los sistemas de seguridad sean robustos y estén entre los más avanzados del mercado, ningún proveedor está exento de cometer errores críticos, y que la resiliencia de las infraestructuras debe contemplar también el fallo de los propios mecanismos de protección.

Todo lo sucedido con el fallo de CrowdStrike en Windows se resume en que un pequeño archivo de driver distribuido a millones de máquinas ha sido suficiente para desencadenar un caos tecnológico global, obligando a mezclar soluciones de emergencia como el Modo Seguro y la eliminación manual de C-00000291*.sys con estrategias de recuperación a gran escala, coordinación entre fabricantes y organismos de ciberseguridad y, en muchos casos, bastante paciencia por parte de usuarios y empresas hasta que cada sistema ha ido volviendo poco a poco a la normalidad.