- BitLocker y el cifrado de dispositivo permiten proteger las unidades de Windows 11, vinculando el acceso a claves y métodos de desbloqueo seguros.

- La clave de recuperación es crítica: perderla implica no poder acceder nunca más a los datos cifrados de esa unidad.

- Es posible activar, suspender, comprobar y desactivar BitLocker desde la consola de administración o la línea de comandos.

- Trasladar discos cifrados entre equipos sin planificar puede generar bloqueos, por lo que conviene descifrar o conservar bien las claves antes de hacerlo.

Si usas Windows 11 y te preocupa la seguridad de tus archivos, activar BitLocker o el cifrado de dispositivo es una de las mejores decisiones que puedes tomar. Este sistema de cifrado de Microsoft protege tu disco duro para que nadie pueda leer tus datos sin la clave o la contraseña adecuada, incluso aunque extraigan físicamente la unidad y la conecten a otro ordenador.

Antes de lanzarte a cifrar tu equipo, conviene tener claras un par de cosas: qué tipo de cifrado ofrece Windows 11, en qué ediciones está disponible BitLocker, qué diferencias hay con el cifrado de dispositivo automático y, sobre todo, qué debes hacer para no perder el acceso a tu información si se estropea algo o cambias el hardware. En este artículo lo vemos todo paso a paso, con explicaciones detalladas pero en un lenguaje natural y pensando en un uso real del día a día.

Qué es BitLocker y qué diferencia hay con el cifrado de dispositivo

BitLocker es la tecnología de cifrado de unidades integrada en Windows pensada para proteger tanto el disco del sistema como otros discos internos o externos. Cuando cifras una unidad con BitLocker, todo lo que hay dentro se transforma en datos ilegibles para cualquiera que no tenga la clave de recuperación o el método de desbloqueo que hayas configurado (contraseña, cuenta Microsoft, TPM, etc.).

En Windows 11 conviven dos enfoques: por un lado está el cifrado clásico de unidad BitLocker, que se configura de forma manual y solo está disponible en las ediciones Pro, Enterprise y Education; por otro lado está el llamado cifrado de dispositivo, una versión simplificada y más automática que Microsoft activa en muchos equipos modernos, incluso en máquinas con Windows 11 Home.

El cifrado de dispositivo se orienta al usuario que no quiere complicarse: el sistema se cifra automáticamente al iniciar sesión por primera vez con una cuenta de Microsoft (o una cuenta profesional o educativa) y la clave de recuperación se asocia a esa cuenta para poder recuperarla desde la web de Microsoft si hace falta. Eso sí, si usas una cuenta local, este cifrado automático no se pondrá en marcha.

BitLocker “completo” va un paso más allá, porque te da control total sobre qué unidades cifrar, qué método de desbloqueo quieres utilizar, qué porción del disco quieres proteger y qué tipo de cifrado aplicar, todo ello pensado especialmente para entornos profesionales o para quienes manejan datos delicados y necesitan un plus de seguridad.

Es importante tener claro que el cifrado, tanto con BitLocker como con el cifrado de dispositivo, implica que sin la clave de recuperación no hay manera de rescatar los datos. No es una protección “blanda”: si pierdes la clave, olvídate de recuperar lo que haya en la unidad cifrada.

Requisitos y compatibilidad: ediciones de Windows 11 y TPM

Antes de nada conviene comprobar si tu equipo es compatible y qué tipo de protección puedes usar. Como regla general, BitLocker tradicional solo está disponible en Windows 11 Pro, Enterprise y Education, mientras que el cifrado de dispositivo puede aparecer también en equipos con Windows 11 Home si cumplen ciertos requisitos de hardware.

El componente clave para que todo esto funcione es el TPM (Trusted Platform Module), normalmente en versión 2.0, que es un chip de seguridad integrado en la placa base. Windows 11 ya exige TPM 2.0 para su instalación en la mayoría de equipos, pero no todos los dispositivos lo tienen bien activado en la BIOS/UEFI o configurado de manera correcta para el cifrado.

Si sospechas que el cifrado de dispositivo no está disponible en tu equipo, puedes comprobarlo con la herramienta Información del sistema. Desde el menú Inicio, escribe “Información del sistema”, haz clic con el botón derecho y selecciona “Ejecutar como administrador”. En el apartado de “Resumen del sistema” busca la entrada “Compatibilidad automática con cifrado de dispositivo” o “Compatibilidad con cifrado de dispositivo”.

En función del valor que aparezca, tendrás varios escenarios: si ves algo como “Cumple los requisitos previos”, significa que el cifrado de dispositivo está disponible en ese ordenador; si aparece “El TPM no se puede usar”, es que el equipo no tiene TPM o no está activado en BIOS/UEFI; si pone “WinRE no está configurado”, el problema está en el Entorno de recuperación de Windows; y si indica “El enlace PCR7 no es compatible”, suele deberse a que el arranque seguro (Secure Boot) está desactivado o hay dispositivos externos “raros” conectados durante el arranque.

Además de estos requisitos, debes saber que BitLocker está más pensado para equipos “fijos” donde el disco no se va a andar moviendo de una máquina a otra, especialmente cuando se usa junto con TPM. Si vas a trasladar una unidad cifrada entre sistemas distintos, puedes encontrarte con bloqueos y mensajes de clave de recuperación constantes.

Cómo activar el cifrado de dispositivo en Windows 11

En muchos portátiles y equipos modernos con Windows 11, el cifrado de dispositivo se activa prácticamente solo cuando inicias sesión por primera vez con una cuenta de Microsoft o con una cuenta profesional/educativa. En ese momento se cifra la unidad del sistema y se guarda la clave de recuperación asociada a esa cuenta.

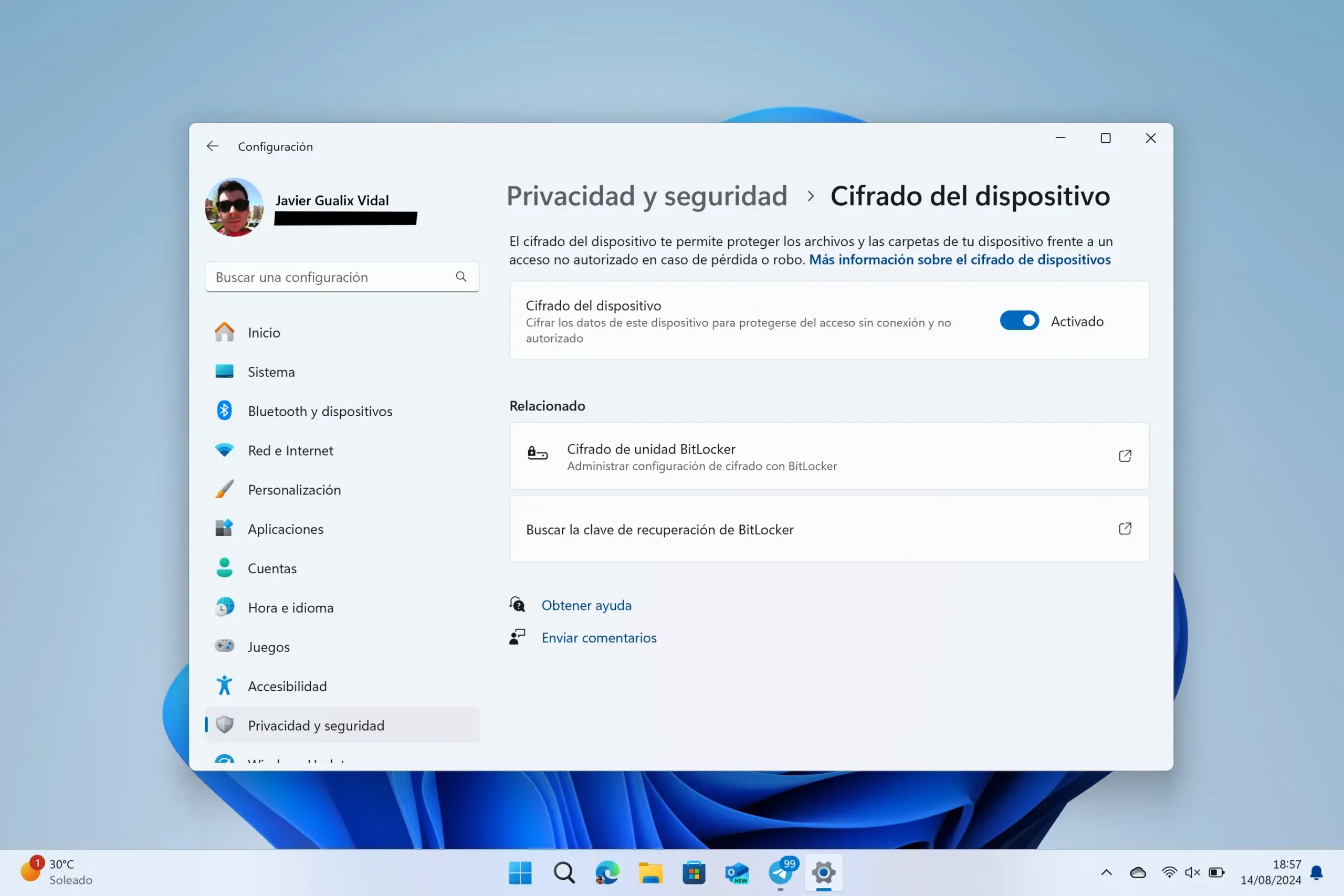

Si en tu caso el cifrado de dispositivo no se ha activado o quieres comprobarlo manualmente, puedes intentar habilitarlo desde la aplicación de Configuración. Para ello, inicia sesión con una cuenta de administrador en Windows, abre Configuración, entra en “Privacidad y seguridad” y busca la sección “Cifrado de dispositivo”. Si tu equipo es compatible, verás un interruptor para activar o desactivar esta función.

El procedimiento es bastante sencillo: al accionar la opción para activar el cifrado de dispositivo, Windows se encarga de gestionar el proceso en segundo plano. No te pedirá tantos detalles como BitLocker clásico (tipo de cifrado, espacio a cifrar, etc.), porque el objetivo es que el usuario medio no tenga que tomar decisiones técnicas.

Si no ves el apartado “Cifrado de dispositivo” en Configuración, lo más probable es que tu equipo no cumpla algún requisito o que estés usando una edición de Windows en la que esta función no está disponible. En ese caso, si dispones de Windows 11 Pro o superior, sí podrás usar BitLocker estándar desde el Panel de control o desde el Explorador de archivos.

En equipos donde el cifrado de dispositivo actúa de forma automática, al usar una cuenta local o al cambiar la configuración de arranque (TPM, Secure Boot, etc.) puedes provocar que el sistema te pida la clave de recuperación al arrancar. En esos escenarios, tener bien controlada esa clave y saber dónde buscarla es vital para no quedarte bloqueado.

Cómo activar BitLocker en Windows 11 paso a paso

Si tienes Windows 11 Pro (o una edición equivalente) y quieres usar BitLocker con todas sus opciones, lo primero es abrir la consola de Administración de BitLocker. Hay varias rutas posibles, así que puedes quedarte con la que te resulte más cómoda.

Una forma rápida consiste en pulsar el botón de Inicio de Windows y escribir “Administrar BitLocker” (o “Manage BitLocker” si el sistema está en inglés) en el cuadro de búsqueda; al pulsar Intro o hacer clic en el resultado correspondiente, se abrirá la herramienta de administración. Otra manera tradicional es ir al Panel de control, entrar en “Sistema y seguridad” y hacer clic en “Cifrado de unidad BitLocker”.

Si te manejas mejor desde el Explorador de archivos, también puedes abrir “Este equipo”, localizar la unidad que quieres proteger (por ejemplo, C:\), hacer clic con el botón derecho encima y seleccionar la opción “Activar BitLocker”. Con este método se salta la pantalla inicial y te lleva directamente al asistente sobre esa unidad concreta.

Una vez en la consola de BitLocker, verás un listado de las unidades del sistema: para cada una aparecerá la opción de “Activar BitLocker” si todavía no se ha cifrado. Al hacer clic en ese enlace para el disco que te interesa, el sistema lanza un proceso de inicialización rápida y pasa al asistente de configuración, donde tendrás que tomar varias decisiones importantes.

El primer paso clave es elegir cómo quieres desbloquear la unidad. En muchos escenarios se utiliza una contraseña (especialmente en unidades de datos), mientras que en el disco del sistema es habitual combinar el TPM con otros métodos. Lo esencial aquí es crear una contraseña robusta si optas por ese método y no recurrir a claves obvias que cualquiera podría adivinar.

Guardado de la clave de recuperación: por qué es tan importante

En el asistente de BitLocker, justo después de elegir el método de desbloqueo, Windows te pedirá que decidas dónde guardar la clave de recuperación. Esta clave es un código único que te permite acceder a la unidad en caso de que falle el método principal (por ejemplo, si el TPM detecta un cambio de hardware o si olvidas la contraseña).

Lo habitual es que se ofrezcan varias opciones: puedes guardar la clave en tu cuenta de Microsoft, lo que te permite recuperarla desde la web de la compañía; puedes exportarla a un archivo y guardarlo en un pendrive u otra unidad externa; o puedes imprimirla en papel y archivarla físicamente en un lugar seguro. A veces también se permite guardarla en una cuenta profesional o en servicios corporativos.

Es crucial tomarse esto en serio: si pierdes tanto la contraseña como la clave de recuperación, no tendrás forma de desbloquear la unidad cifrada. Microsoft es muy tajante con este tema: si no dispones de esa clave, no se ofrece ningún procedimiento para recuperar los datos, y la única salida pasa por formatear el disco y reinstalar el sistema operativo.

Una buena práctica consiste en combinar varios métodos: por ejemplo, guardar la clave en tu cuenta Microsoft para tenerla siempre accesible desde internet y además conservar una copia en un USB que no uses a diario o en formato impreso. Así, aunque falle uno de los soportes, tendrás alternativas.

Ten en cuenta también que la clave de recuperación es específica de cada ordenador y de cada unidad cifrada. No intentes usar una clave generada para otro equipo porque no funcionará; es una medida de seguridad deliberada para evitar que una sola clave sirva para descifrar varios dispositivos.

Elegir qué parte del disco cifrar y tipo de cifrado

Una vez resuelto el tema de la clave de recuperación, BitLocker te preguntará qué porción del disco quieres cifrar. Aquí tendrás dos opciones principales: “Cifrar solamente el espacio utilizado en el disco” o “Cifrar toda la unidad”. La elección afecta al tiempo que tardará el proceso y al nivel de seguridad.

Si seleccionas “Cifrar solo el espacio utilizado”, el sistema únicamente protege los sectores que ya contienen datos, dejando sin cifrar el espacio libre. Esta modalidad es mucho más rápida y suele recomendarse para equipos nuevos o unidades recién formateadas donde no ha habido información previa que quieras ocultar.

En cambio, “Cifrar toda la unidad” recorre todos los sectores del disco, tanto los que tienen datos como los que están vacíos, lo que proporciona una protección más completa frente a técnicas de recuperación de información antigua. Esta opción es más lenta, pero se aconseja cuando la unidad ya ha estado en uso o almacena datos especialmente sensibles.

Después, el asistente te pedirá que elijas el modo de cifrado. En versiones recientes de Windows se distingue entre el “modo nuevo” (un algoritmo pensado para discos que solo se usarán con equipos modernos, desde Windows 10 en adelante) y un “modo compatible” orientado a garantizar que la unidad pueda leerse también en equipos con versiones anteriores de Windows.

La regla general es sencilla: si vas a usar ese disco únicamente en ordenadores actualizados y sin planes de conectarlo a sistemas viejos, lo ideal es optar por el nuevo modo de cifrado para aprovechar sus ventajas. Si, por el contrario, se trata de un disco externo que vas a enchufar a máquinas antiguas, conviene escoger el modo compatible para evitar sustos.

Comprobación del sistema, reinicio y duración del cifrado

Antes de iniciar definitivamente el proceso, BitLocker ofrece una casilla llamada “Ejecutar la comprobación del sistema de BitLocker”. Al marcarla, el sistema realiza una pequeña prueba tras el reinicio para confirmar que todo funciona correctamente con la configuración elegida (TPM, arranque, etc.) antes de cifrar a fondo el disco.

Es muy recomendable dejar esa casilla activada para evitar que, por algún problema de compatibilidad, el equipo quede en un estado inestable después de aplicar el cifrado. Tras aceptar, tendrás que pulsar en “Continuar” y reiniciar el ordenador para que se ponga en marcha la fase principal.

El cifrado no empieza realmente hasta que Windows vuelve a arrancar tras ese reinicio. A partir de ahí, el sistema se encarga de ir cifrando la unidad en segundo plano. El tiempo total puede variar desde unos veinte minutos hasta varias horas, en función de la cantidad de datos almacenados, la velocidad del disco (SSD, HDD, NVMe, etc.) y el rendimiento general del equipo.

Durante este proceso podrás seguir utilizando el ordenador, pero es normal notar alguna ralentización, sobre todo si estás cifrando toda la unidad o si se trata de un disco mecánico. Lo ideal es iniciar el cifrado en un momento en el que no necesites el equipo para tareas pesadas.

Es importante no apagar bruscamente el ordenador ni dejar que se quede sin batería en mitad del cifrado. Si la máquina entra en suspensión, el proceso puede detenerse y continuar más tarde, pero interrumpirlo de forma brusca nunca es buena idea. Una vez completado, la consola de BitLocker mostrará que la unidad está cifrada y verás un icono de candado asociada a ella.

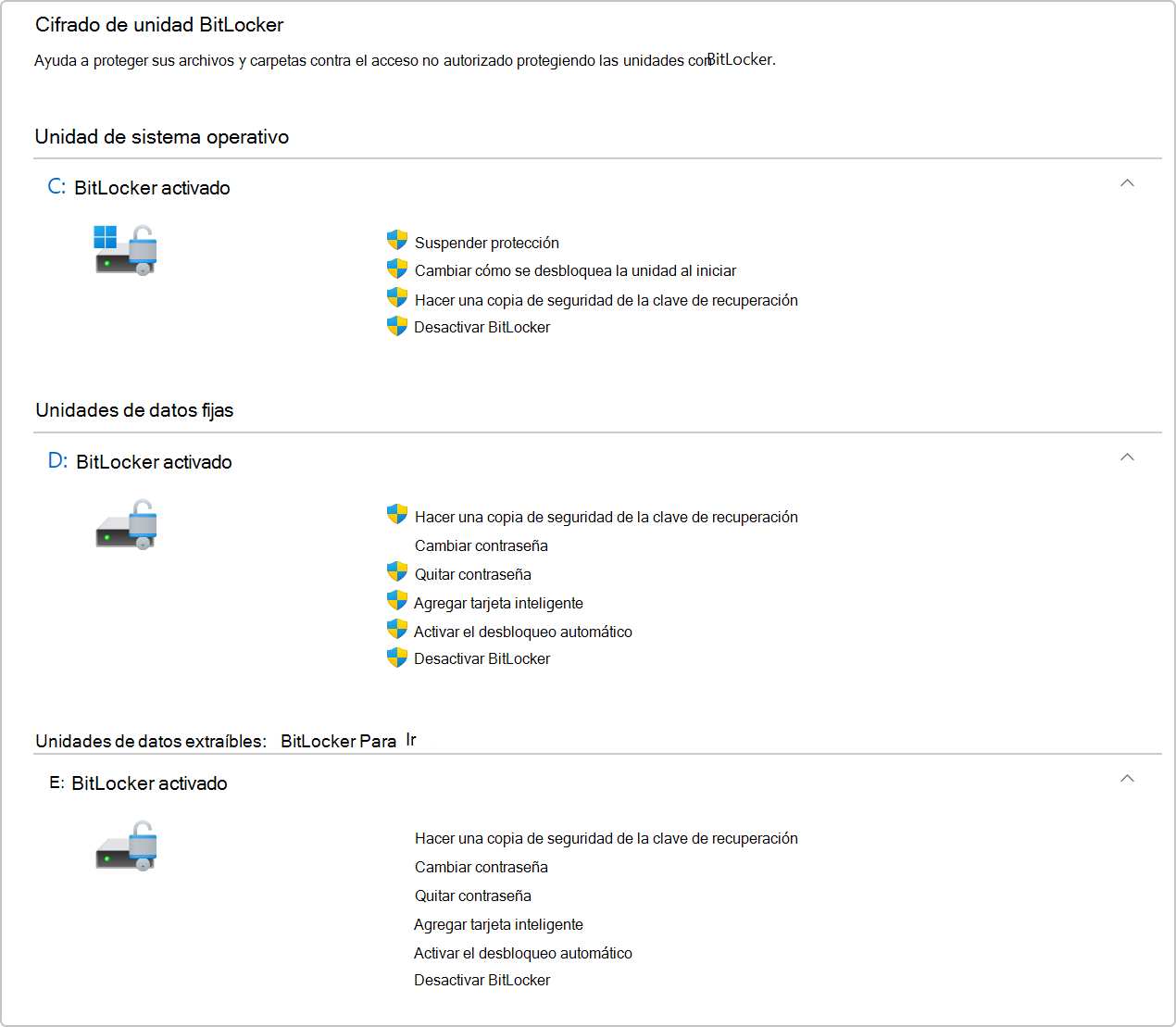

Cómo comprobar, suspender o desactivar BitLocker

En cualquier momento puedes revisar el estado de BitLocker desde la misma interfaz de “Administrar BitLocker” que utilizaste para activarlo. Ahí verás si una unidad está cifrando todavía, si ya aparece como “BitLocker activado” o si no tiene protección alguna.

Para usuarios avanzados o para tareas de soporte, también es posible consultar el estado desde la línea de comandos. Basta con abrir una ventana del Símbolo del sistema con permisos de administrador (escribe “cmd” en el menú Inicio, haz clic derecho y elige “Ejecutar como administrador”) y usar el comando manage-bde -status. El sistema devolverá información detallada sobre cada unidad cifrada, incluyendo el tipo de cifrado, porcentaje completado y otros datos técnicos.

En algunas situaciones, por ejemplo al actualizar el BIOS/UEFI o realizar ciertas tareas de mantenimiento delicadas, es recomendable suspender temporalmente BitLocker. Esto evita que cambios de bajo nivel en el hardware disparen la petición de clave de recuperación o invaliden las claves almacenadas en el TPM.

Suspender la protección es sencillo: abre “Administrar BitLocker”, localiza la unidad que te interese y haz clic en “Suspender protección”. El sistema te mostrará un mensaje de advertencia y, al confirmar, mantendrá los datos sin descifrar pero dejará temporalmente sin efecto la protección en el siguiente arranque. Una vez terminado el mantenimiento, puedes volver a esa misma ventana y pulsar en “Reanudar protección”.

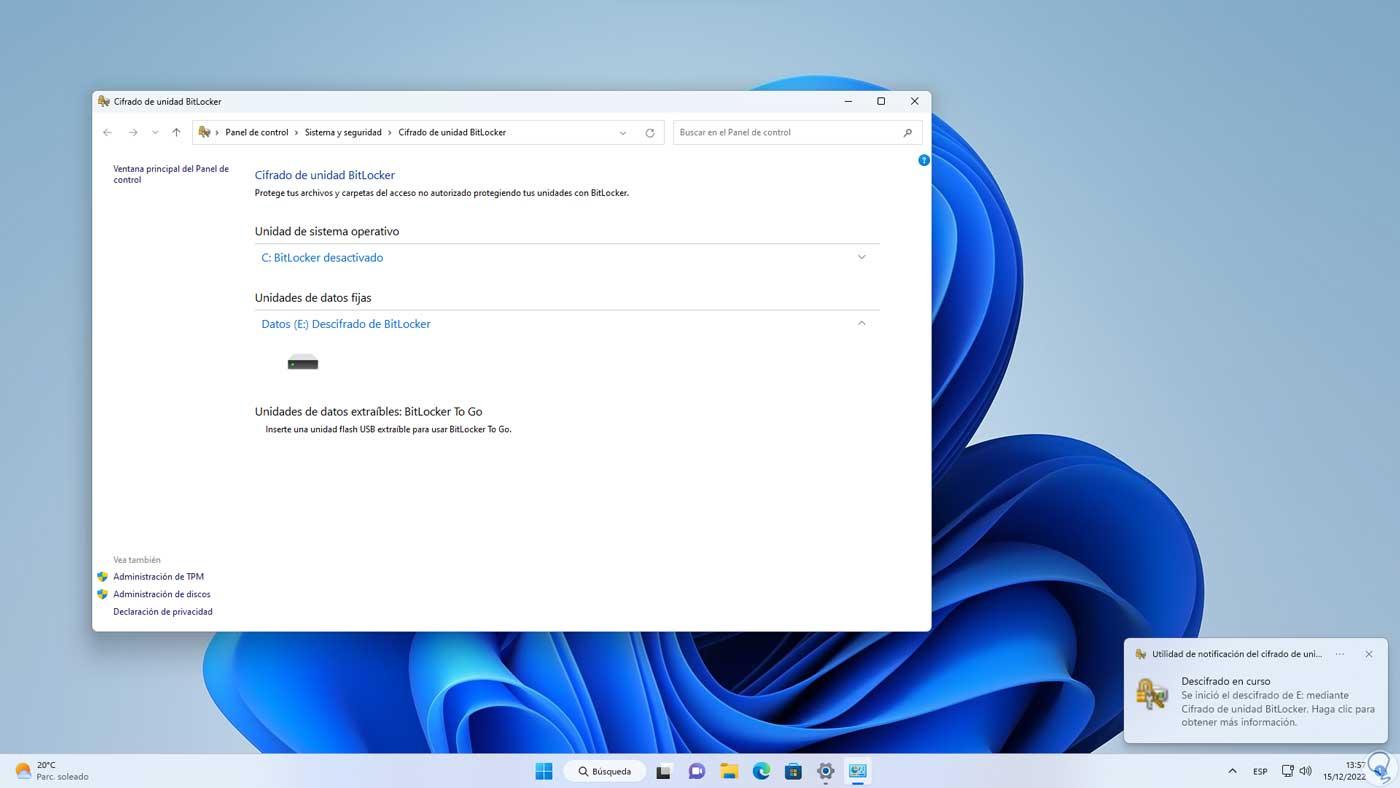

Si en algún momento decides que ya no quieres tener cifrado el disco, también puedes desactivar BitLocker. De nuevo, desde la misma consola, elige la unidad y selecciona “Desactivar BitLocker”. El sistema comenzará un proceso de descifrado que, igual que el cifrado original, puede tardar desde unos minutos a varias horas dependiendo del volumen de datos y del rendimiento del equipo.

Riesgos y problemas habituales: traslado de discos y pérdida de clave

El uso de BitLocker y del cifrado de dispositivo tiene implicaciones prácticas que conviene conocer antes de liarse a mover discos de un ordenador a otro. Uno de los casos más habituales es el de usuarios que instalan Windows 11 en una unidad conectada a un equipo moderno (con TPM y cifrado activo) y luego trasladan ese disco a otra máquina distinta.

En un escenario así, es muy probable que al cambiar el disco de PC, la unidad aparezca bloqueada o protegida frente a escritura debido a que el cifrado está ligado al hardware original y al TPM de ese sistema. Sin la clave de recuperación (o sin poder asociar de nuevo el disco al entorno de cifrado correcto), te puedes encontrar con que ni siquiera puedes modificar particiones o reutilizar la unidad de una forma sencilla.

Algunas personas, al encontrarse con esta situación, recurren a herramientas externas o intentan borrar la unidad usando medios de arranque como Rufus o incluso distribuciones de Linux, con el objetivo de formatear el disco y eliminar el rastro del cifrado. En ocasiones esto funciona si el objetivo es simplemente reutilizar la unidad, pero no sirve para recuperar los datos cifrados.

De ahí que sea tan importante, cuando BitLocker está activado (aunque sea de forma automática por el cifrado de dispositivo), no perder nunca la clave de recuperación y tener claro en qué máquina y bajo qué condiciones se configuró ese cifrado. De lo contrario, mover el disco sin preparar bien el terreno puede convertir una simple operación de reciclaje de hardware en un quebradero de cabeza.

En entornos donde se intercambian frecuentemente discos entre equipos —por ejemplo, para montar ordenadores de segunda mano o para reutilizar componentes— puede ser preferible desactivar BitLocker y descifrar la unidad antes de trasladarla, siempre y cuando ya no se necesite seguir protegiendo esos datos y se tenga claro que van a ser eliminados o que no contienen información sensible.

Esta realidad también sirve como advertencia: si tu intención es vender un PC con Windows 11 y BitLocker activo, conviene dejar el sistema en un estado claro para el comprador, ya sea entregando la clave de recuperación junto al equipo (si va a conservar esa instalación) o bien restaurando el sistema y desactivando el cifrado antes de la venta.

Buenas prácticas y consideraciones finales al usar BitLocker

Trabajar con discos cifrados implica asumir ciertas responsabilidades adicionales, pero a cambio obtienes un nivel de protección que, en caso de robo o pérdida del equipo, marca una enorme diferencia. Para sacar el máximo partido a BitLocker en Windows 11, conviene seguir algunas buenas prácticas básicas que evitan sustos innecesarios.

En primer lugar, dedica un momento a organizar bien dónde vas a guardar las claves de recuperación: usa al menos dos ubicaciones distintas (por ejemplo, tu cuenta de Microsoft y una copia en USB o impresa) y procura que ninguna de ellas esté constantemente expuesta o al alcance de cualquiera.

También es buena idea decidir con calma qué unidades quieres cifrar. Para muchos usuarios, basta con proteger la unidad del sistema donde están Windows, los documentos y la información personal; para otros, puede tener sentido cifrar también discos de datos secundarios o unidades externas que contengan copias de seguridad, fotos, documentación sensible, etc.

Asimismo, hay que ser consciente de que el cifrado añade una ligera carga al sistema, aunque en equipos modernos con SSD y procesadores recientes suele ser prácticamente imperceptible. A la hora de iniciar el cifrado, reserva un rato en el que no necesites máximo rendimiento y deja que Windows haga su trabajo con calma.

Por último, revisa de vez en cuando el estado de BitLocker desde su consola o con el comando manage-bde -status, especialmente después de cambios importantes en el hardware o en la configuración del arranque (como actualizaciones de BIOS/UEFI o cambios de placa base). Detectar a tiempo un comportamiento extraño te permitirá actuar antes de verte bloqueado ante una petición de clave de recuperación en el peor momento.

Contar con BitLocker o con el cifrado de dispositivo bien configurado en Windows 11 supone mejorar mucho la seguridad de tu información personal y profesional, y aunque requiere cuidar las claves de recuperación y planificar ciertos cambios de hardware con algo más de cariño, el equilibrio entre comodidad y protección resulta muy razonable para la mayoría de usuarios que valoran de verdad sus datos.