- Windows 11 archiva aplicaciones inactivas para ahorrar espacio, pero puede deshabilitarlas temporalmente o causar que parezcan desaparecidas.

- Desactivar el archivado evita reinstalaciones sorpresa; el ajuste es reversible y no borra datos personales.

- En entornos educativos, usuarios pueden instalar apps en AppData sin elevación, eludiendo restricciones basadas en Program Files o MSI.

- Soluciones recomendadas: listas blancas, AppLocker, Intune, controlar permisos y políticas USB para mantener equipos centrados en uso académico.

Si llevas un tiempo usando Windows 11, es bastante probable que te hayas topado con una función que puede resultar tan útil como irritante: el archivado automático de aplicaciones. Esta característica intenta ahorrar espacio y recursos desinstalando parcialmente apps que no usas a menudo, pero en la práctica puede provocar que programas que necesitas de vez en cuando desaparezcan sin previo aviso.

Además, muchos usuarios aprovechan para revisar a fondo su sistema y, de paso, controlar qué aplicaciones se instalan, eliminar bloatware y evitar que ciertas apps no deseadas se cuelen en los equipos. Esto es especialmente importante en entornos educativos o de trabajo, donde instalar juegos, navegadores alternativos o herramientas no autorizadas puede generar problemas de seguridad, licencias o simplemente de productividad.

Qué es exactamente el archivado de aplicaciones en Windows 11

Windows 11 incorpora una función llamada “Archivar aplicaciones” que funciona de forma automática en segundo plano. Cuando el sistema detecta que no utilizas una app durante un periodo prolongado, procede a desinstalar parte de sus componentes locales, conservando su información básica en la nube o asociada a tu cuenta de Microsoft, según el tipo de app.

El objetivo de esta característica es reducir el consumo de almacenamiento y liberar recursos del sistema, algo que puede venir muy bien en equipos con discos pequeños, especialmente si se trata de SSD de baja capacidad. A diferencia de Windows 10, donde este tipo de limpieza era menos agresiva, Windows 11 apuesta claramente por optimizar el espacio, y además puedes consultar qué aplicaciones están abiertas para entender mejor qué queda en ejecución o se ha archivado.

El problema aparece cuando el sistema decide archivar una aplicación que, aunque no uses todos los días, sí necesitas tener siempre disponible y lista para funcionar. Puedes encontrarte con que el icono aparece, pero al abrirla Windows tiene que reinstalar componentes, o directamente parece que la app ha desaparecido.

Por defecto, esta opción suele venir activada automáticamente tras instalar Windows 11, por lo que muchos usuarios ni siquiera son conscientes de que existe hasta que empiezan los problemas: accesos directos que dejan de funcionar, programas que tardan en abrir porque se reinstalan, o utilidades que desaparecen cuando más falta hacen.

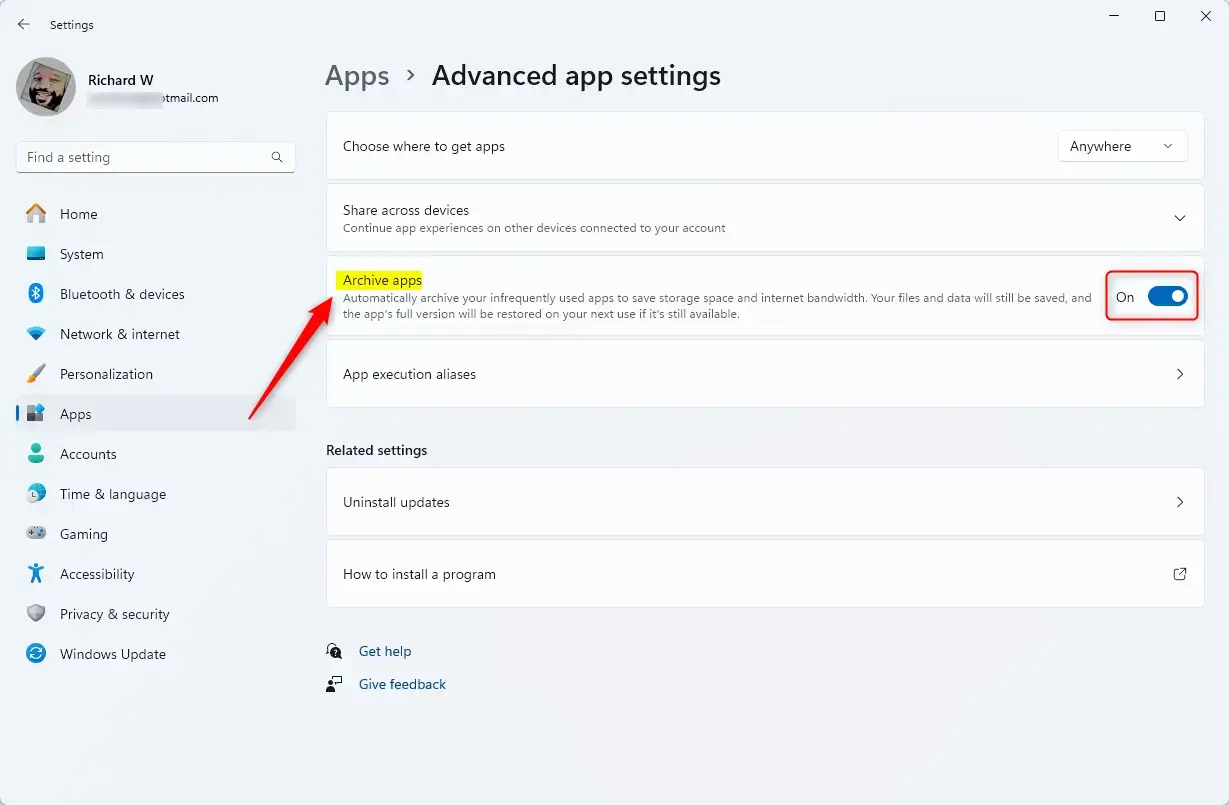

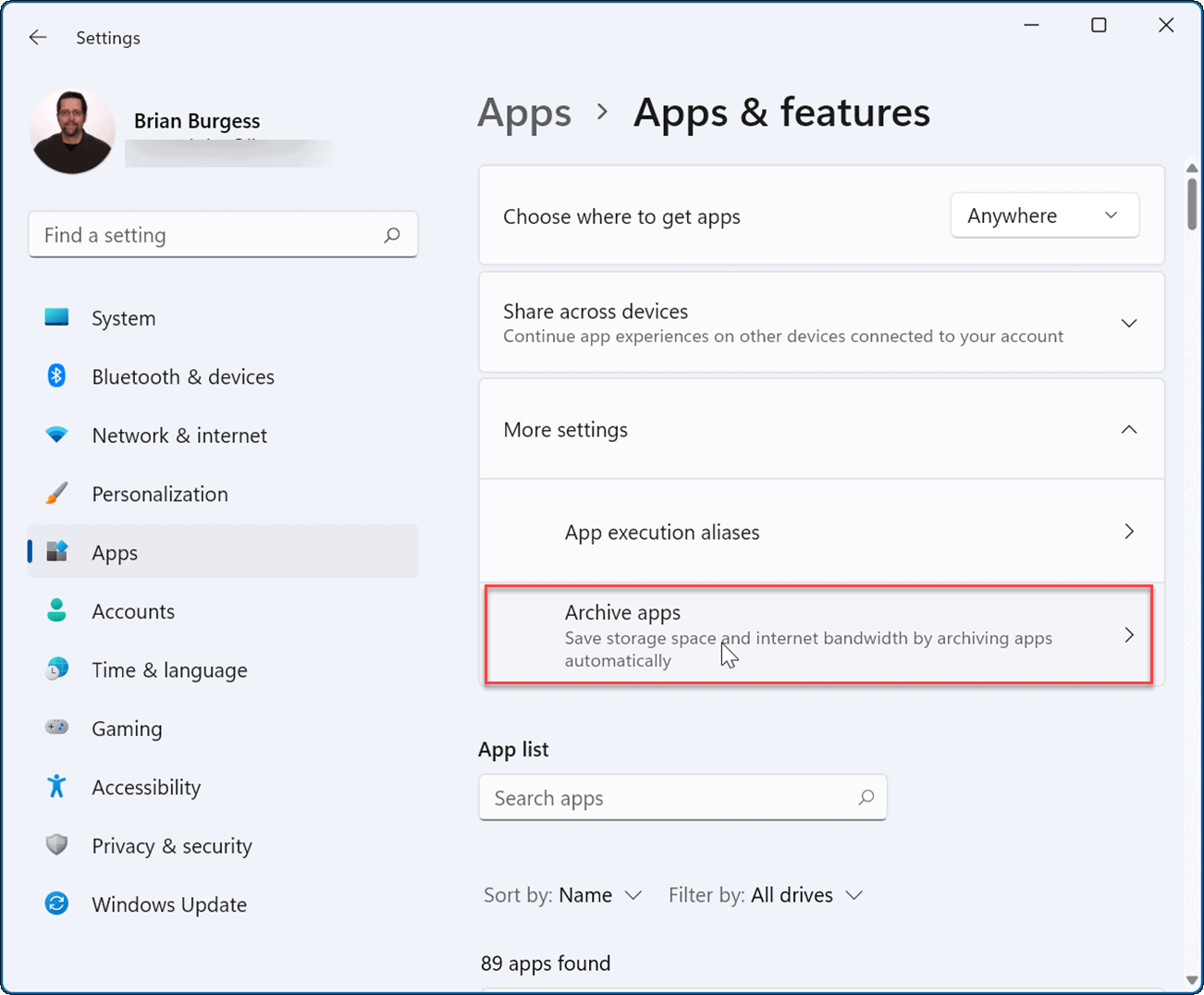

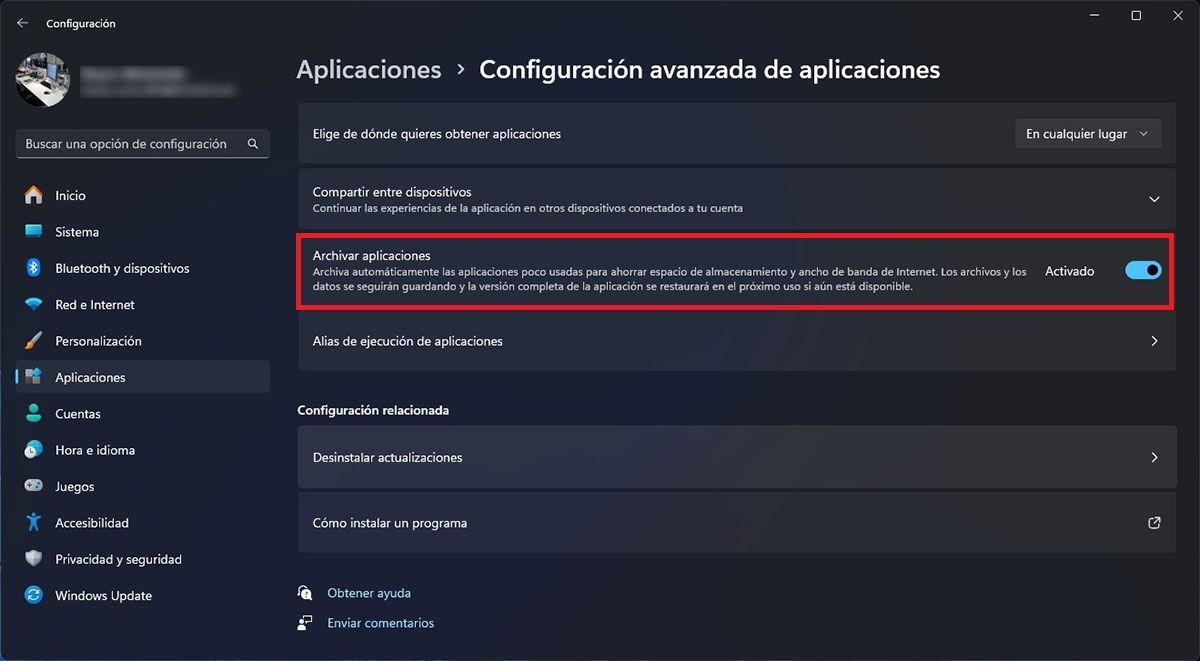

Cómo desactivar que Windows 11 archive tus apps automáticamente

La forma más directa de evitar este comportamiento es desactivar la opción de archivar aplicaciones desde la configuración del sistema. Con unos pocos clics puedes impedir que Windows 11 vuelva a tocar tus aplicaciones sin tu permiso, y es recomendable revisar también una guía básica de seguridad en Windows 11 si gestionas varios equipos o cuentas de usuario.

Para cambiar esta opción, lo habitual es contar con una cuenta con permisos de administrador en el equipo, especialmente si estás en un ordenador compartido o gestionado por una organización. En muchos casos podrás verlo y modificarlo sin problemas, pero si no te deja, tendrás que pedir acceso a quien administre los equipos.

Los pasos para llegar a este ajuste son muy sencillos y se pueden seguir incluso si no estás demasiado familiarizado con el sistema. A grandes rasgos, tendrás que abrir la Configuración de Windows, entrar en el apartado de aplicaciones y acceder a las opciones avanzadas, donde se encuentra el interruptor que controla el archivado automático; desde allí también es posible ver aplicaciones abiertas en segundo plano y detectar qué procesos pueden estar influyendo en la gestión del sistema.

Una vez ahí, verás un conmutador junto al texto “Archivar aplicaciones”. Para que Windows deje de desinstalar por su cuenta las apps que no usas, basta con desactivar ese interruptor y dejar la opción en estado deshabilitado. Desde ese momento, el sistema ya no archivará nada automáticamente. Si quieres además identificar procesos que consumen recursos, puedes ver qué aplicaciones consumen más batería para hacerte una idea de qué elementos conviene supervisar.

Si en algún momento cambias de opinión porque necesitas ahorrar espacio, puedes repetir el mismo camino y volver a activar la función cuando te interese. Lo bueno es que se trata de un ajuste reversible que no elimina tus datos personales, solo afecta a cómo Windows gestiona las instalaciones de las apps.

Control de instalaciones y restricciones en entornos educativos

Más allá de la función de archivado, en centros educativos y oficinas se da un problema paralelo: aunque controles las apps del sistema, los usuarios (por ejemplo, estudiantes) siguen encontrando maneras de instalar juegos, navegadores alternativos o programas no autorizados. Esto puede provocar desde riesgos legales de licenciamiento hasta agujeros de seguridad, por lo que es clave mejorar la seguridad en Windows 11 con políticas y controles adecuados.

Un caso bastante típico es el de equipos sin dominio tradicional, donde la red se gestiona con herramientas como Microsoft Intune y se crea un usuario local estándar para que cada persona trabaje con sus licencias. En teoría, con cuentas estándar se debería limitar bastante lo que se puede instalar, pero la realidad es que muchos paquetes modernos se instalan sin siquiera pedir contraseña de administrador; por eso conviene usar AppHistory para auditar aplicaciones y detectar instalaciones inusuales.

Aplicaciones como Roblox y otros juegos o utilidades diseñadas para el usuario doméstico aprovechan rutas en la carpeta de perfil del usuario y no requieren elevación de privilegios para completar la instalación. Por eso, aunque bloquees muchos caminos clásicos, los alumnos siguen encontrando resquicios para instalar software no aprobado.

En estos escenarios, solo bloquear la Microsoft Store o esconder ciertas partes de la configuración no es suficiente. Hace falta combinar políticas de seguridad, permisos en el sistema de archivos y herramientas de gestión centralizada para acercarse a un entorno realmente controlado.

La buena noticia es que Windows 11 ofrece múltiples capas de control que, bien configuradas, permiten que el alumnado solo pueda usar el equipo para estudiar y no para actividades ajenas durante el horario escolar, sin llegar a bloquear por completo la experiencia de uso.

Medidas básicas que ya se suelen aplicar (y sus límites)

En muchos centros se parte de una batería de medidas razonable. Por ejemplo, es muy habitual bloquear la vista y modificación de redes WiFi desde cuentas estándar, tanto para evitar que el alumnado comparta claves como para impedir que se conecte a redes ajenas con menos control.

Esto se consigue creando entradas de política en el Registro de Windows para la sección de conexiones de red. Mediante estas claves se restringe que el usuario pueda cambiar el estado del WiFi o ver redes y perfiles configurados, limitando bastante la capacidad de manipular la red inalámbrica desde la cuenta estándar.

Otra práctica frecuente es desinstalar o bloquear la Microsoft Store, de forma que el alumnado no tenga acceso al catálogo de apps y juegos que ofrece la tienda. Esto se gestiona igualmente mediante claves de política, indicando al sistema que la Store se elimine o se deshabilite para todos los usuarios.

También se suele recurrir a restringir los permisos de escritura dentro de “C:\\Program Files” y “C:\\Program Files (x86)”, negando al grupo de usuarios estándar la posibilidad de modificar, escribir o ejecutar archivos en esas rutas de instalación clásicas. De esta forma, muchas instalaciones tradicionales quedan bloqueadas de raíz.

Por último, para evitar instalaciones basadas en archivos MSI, se aplican políticas específicas del instalador de Windows que impiden instalaciones iniciadas por usuarios estándar y desactivan el control manual sobre este tipo de paquetes. El resultado: buena parte de los instaladores más antiguos o corporativos dejan de poder ejecutarse sin administrador.

Restricciones del Panel de control y dispositivos USB

Otro frente habitual de control es la propia configuración del sistema. Mediante políticas en la rama de Explorer de Windows se puede bloquear totalmente el acceso al Panel de control para las cuentas estándar. Así se reduce el riesgo de que cambien ajustes críticos de red, hardware o programas.

En cuanto a los puertos USB, muchas instituciones optan por políticas más estrictas para que los estudiantes no ejecuten software directamente desde memorias externas ni copien grandes cantidades de datos sin supervisión. Aquí entran en juego varias claves de Registro que afectan al almacenamiento extraíble.

Por un lado, existe una política que niega el permiso de ejecución desde dispositivos extraíbles, de modo que el contenido de un USB no se pueda lanzar como programa directamente desde esa unidad. Esto reduce la posibilidad de que se ejecuten instaladores o herramientas portables que el centro no ha autorizado.

Además, es posible configurar los USB en modo solo lectura mediante una clave de StorageDevicePolicies, lo que provoca que se puedan leer archivos desde la memoria pero no escribir ni modificar su contenido. Con esto se limita la salida de datos y se controla el flujo de información.

También es habitual deshabilitar por completo el autorun en todas las unidades, usando una política que indica a Windows que ignore las instrucciones de ejecución automática en cualquier dispositivo. Así se corta otra vía clásica por la que se colaban programas al conectar un pendrive o un disco externo.

Por qué aún se instalan apps como Roblox sin permisos de administrador

Aunque a primera vista todas estas medidas parecen bastante contundentes, en la práctica siguen apareciendo casos en los que aplicaciones tipo Roblox se instalan sin requerir credenciales de administrador. Esto ocurre porque muchas apps modernas se instalan dentro del propio perfil del usuario, en carpetas como AppData, donde el usuario estándar sí tiene permiso completo.

Estas aplicaciones no necesitan escribir en “Program Files” ni usar instaladores MSI tradicionales, por lo que se saltan sin esfuerzo las restricciones que solo actúan sobre las rutas clásicas del sistema. Mientras el usuario pueda escribir en su perfil, puede desplegar allí programas bastante complejos.

Además, algunos desarrolladores empaquetan sus programas como instaladores que no solicitan elevación UAC porque técnicamente no alteran componentes globales del sistema ni tocan el Registro en rutas protegidas. Desde el punto de vista de Windows, se comportan como software “seguro” para usuario estándar.

Por todo esto, incluso con políticas de bloqueo en Program Files, restricciones de MSI y bloqueo de la Store, los alumnos pueden seguir descargando y ejecutando instaladores que trabajan íntegramente dentro de su carpeta de usuario. Mientras tengan navegador y acceso a Internet, tendrán margen para instalar software en su espacio personal.

La conclusión práctica es que, si quieres impedir de verdad la instalación de según qué programas, necesitas ir un paso más allá y combinar herramientas de gestión de aplicaciones, listas blancas, políticas de grupo y soluciones como Intune para controlar no solo dónde se instala, sino qué se puede ejecutar.

Recomendaciones para un entorno más controlado y orientado al estudio

Para que los estudiantes utilicen los equipos únicamente con fines académicos, lo ideal es partir de cuentas de usuario estándar (como ya se hace) y reforzar el control con más capas. Un primer paso lógico es usar Microsoft Intune o políticas de grupo para definir qué apps están permitidas y cuáles se bloquean, en lugar de confiar solo en restricciones de ruta.

Las listas blancas de aplicaciones (AppLocker o las políticas de ejecución controlada de aplicaciones en Windows) permiten definir que solo se puedan ejecutar programas firmados o aprobados por la institución. Todo lo que no cumpla esas reglas, aunque se instale en AppData, simplemente no podrá abrirse.

Otra recomendación es revisar periódicamente el catálogo de software de los equipos mediante la consola de administración. Con herramientas de inventario podrás detectar rápidamente juegos, navegadores alternativos y otras apps que se hayan colado, para eliminarlas y ajustar las políticas en consecuencia.

También puede ser útil separar perfiles: una cuenta limitada para el alumnado y otra de administración técnico-docente, de forma que solo la cuenta administradora pueda instalar o actualizar programas. El alumnado usaría siempre la cuenta estándar, sin acceso a credenciales elevadas ni posibilidades de escalar permisos.

Por último, conviene acompañar todas estas medidas técnicas con una política clara de uso aceptable y algo de formación. Cuando el alumnado entiende que el equipo es una herramienta de trabajo y que instalar software no autorizado puede tener consecuencias técnicas y disciplinarias, suele haber menos tentaciones de “trastear” con los sistemas.

Entre el archivado automático de aplicaciones, la presencia de bloatware y la capacidad de los usuarios para instalar software sin permisos elevados, Windows 11 exige dedicar un rato a ajustar su comportamiento para que se adapte de verdad a cada entorno. Desactivar el archivado de apps, limpiar programas preinstalados, controlar los inicios y aplicar políticas de seguridad adecuadas son pasos clave para disfrutar de un sistema estable, ágil y bajo control, tanto en casa como en el aula o la oficina.